http://blog.naver.com/kyaru/130156618786

OWASP에서 제공하는 보안관련 Cheat_Sheets

개발자를 위한 각종 프로그래밍 언어 Cheat Sheet

프로그래밍 언어별 리버스 명령어 Cheat Sheet

SQL인젝션 관련 Cheat Sheets

SANS에서 제공하는 침투테스터를 위한 Cheat Sheets

구글링(Google Dork) cheat sheet

HTML5 보안관련 Cheatsheet

NMAP 관련 Cheat Sheets

메타스플로잇 관련 Cheat Sheet

메타스플로잇 MSFconsole Cheat Sheet

메타스플로잇 meterpreter cheat sheet

cross-site-scripting 취약점 Cheat Sheet

디렉토리 우회 취약점 Cheat Sheet

침투테스트에 관한 크고작은 Cheet Sheet

CISCO 라우팅 프로토콜 Cheet Sheet

Windows Memory Layout Cheet Sheet

유용한 쉘 명령어 Cheet Sheet 사이트

vi 에디터 관련 Cheat Sheet

netcat 관련 Cheet Sheet

리눅스 유닉스 보안 관련 Cheet Sheet

리눅스 유닉스 명령어 Cheat Sheet

각종 IT관련 Cheat Sheet

| NotiCe |

해당 자료가 저작권 등에 의해서 문제가 있다면 바로 삭제하겠습니다. 연구 목적으로 사용하지 않고 악의적인 목적으로 이용할 시 발생할 수 있는 법적인 책임은 모두 본인에게 있습니다.

"정보통신망 이용촉진 및 정보보호 등에 관한 법률" 정당한 접근권한이 없거나 허용된 접근 권한의 범위를 초과하여 정보통신망에 침하는 행위를 금지한다.(48조 1항) 위반하면 3년 이하의 징역 또는 3000만원 이한의 벌금에 처한다.(63조 1항 1호) 주요 정보통신기반시설을 침해하여 교란·마비 또는 파괴한 자는 10년 이하의 징역 또는 1억 원 이하의 벌금에 처하도록 규정하고 있다(28조 1항). 또 형법에서도 컴퓨터 등 정보처리장치에 허위의 정보 또는 부정한 명령을 입력하거나 그밖의 방법으로 정보처리에 장애를 발생하게 한 자는 업무방해죄로 5년 이하의 징역 또는 1500만 원 이하의 벌금에 처하도록 규정하고 있다(314조 2항). [출처] 각종 보안관련 Cheat Sheet 모음|작성자 Exception |

'Security' 카테고리의 다른 글

| 포렌식 용어정리 (0) | 2016.09.26 |

|---|---|

| 악성코드 분석에 도움이 될만한 사이트 정리 (0) | 2016.06.06 |

| 모의해킹을 연습할 수 있는 환경을 제공하는 사이트 (0) | 2016.06.06 |

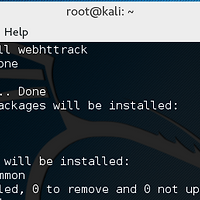

| [httrack] 홈페이지 복제 (0) | 2016.04.22 |

| 취약점 공개 사이트 https://www.exploit-db.com/ (0) | 2016.04.15 |